Security Tips

17 févr. 2025

Votre numéro de téléphone est plus qu'un simple moyen de passer des appels, c'est souvent la clé de vos comptes les plus importants. Mais que se passe-t-il lorsque quelqu'un d'autre en prend le contrôle ?

Le SIM Swapping est une pratique légitime qui permet aux utilisateurs de transférer leur numéro de téléphone d'une carte SIM à une autre. Mais entre de mauvaises mains, cela devient un puissant outil de fraude. Les cybercriminels exploitent ce processus pour détourner le numéro de téléphone d'une victime, intercepter ses codes de sécurité et accéder à ses comptes personnels. Lorsqu'elle est utilisée de manière malveillante, cette technique est appelée SIM jacking.

Alors, comment fonctionnent la fraude au SIM Swapping et pourquoi les entreprises devraient-elles s'en inquiéter ? On vous dit tout dans cet article !

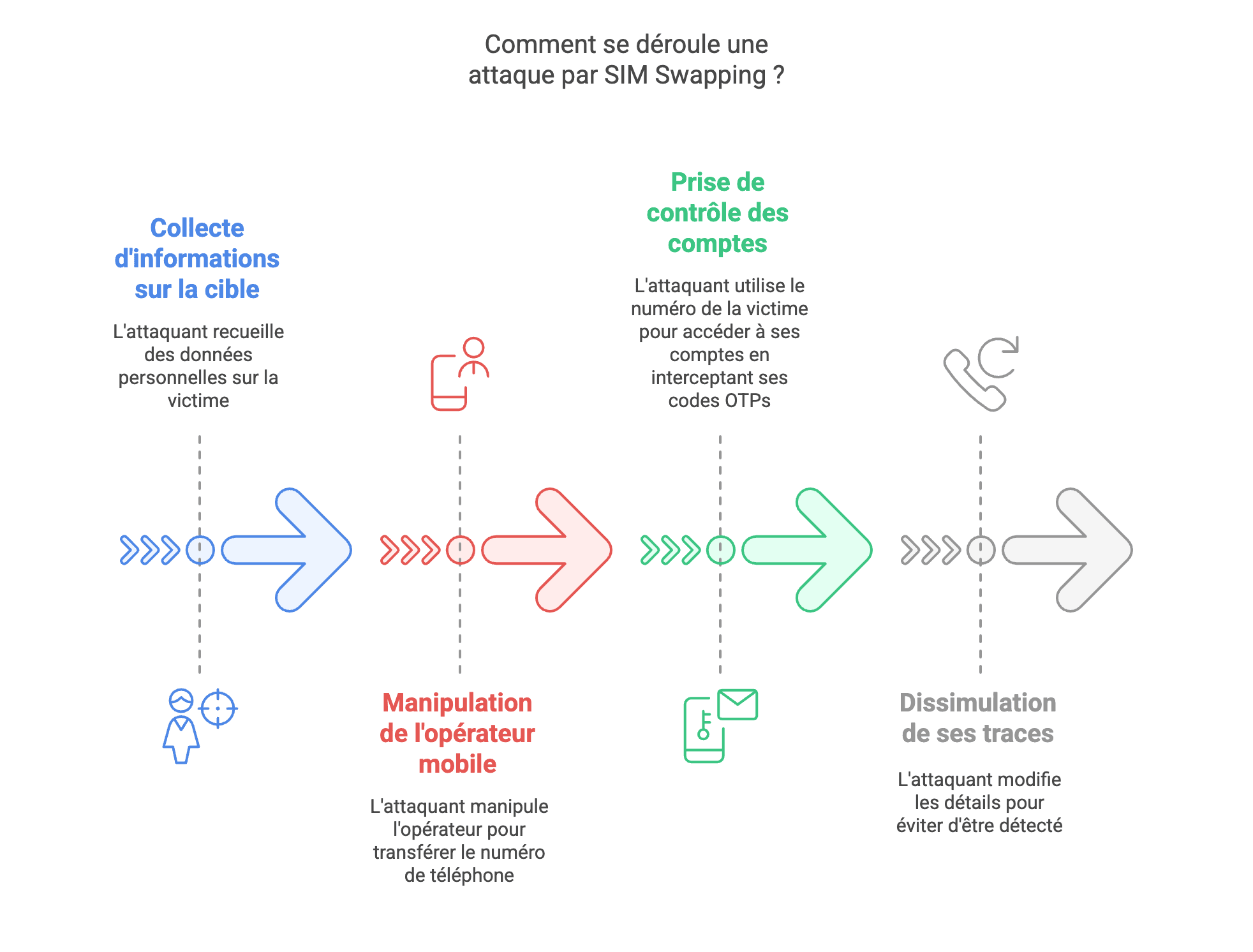

Comment se déroule une attaque de SIM Swapping ?

Les attaques par SIM Swapping ne sont pas des hacks instantanés, ce sont des escroqueries d'ingénierie sociale soigneusement planifiées. Les cybercriminels exploitent les faiblesses dans les processus d'authentification des opérateurs pour convaincre les fournisseurs mobiles de transférer le numéro de téléphone d'une victime sur leur propre carte SIM.

Une fois qu'ils ont pris le contrôle, ils interceptent les OTP et les codes de sécurité, ouvrant la voie à des prises de contrôle de compte et à la fraude financière.

Voici comment une attaque typique par SIM swap se déroule :

Étape 1 : Collecter des informations sur la cible

L'attaquant commence par rechercher sa victime et rassembler suffisamment d'informations personnelles : nom complet, date de naissance, adresse et même réponses aux questions de sécurité.

Ces données sont souvent volées lors de data breaches, d'escroqueries de phishing ou de profils publics sur les réseaux sociaux. Plus ils ont de détails, plus il est facile d'usurper l'identité de la victime.

Étape 2 : Tromper l'opérateur mobile

En utilisant les informations volées, le fraudeur contacte l'opérateur mobile de la victime, se faisant passer pour le véritable propriétaire du compte. Ils demandent un transfert de numéro vers une nouvelle carte SIM, fournissant souvent des détails fabriqués pour passer la vérification d'identité.

Dans certains cas, les attaquants obtiennent un accès direct au compte de la victime auprès de son opérateur en ligne et mettent à jour eux-mêmes les informations du compte, contournant ainsi la nécessité de parler à un agent.

Étape 3 : Prendre le contrôle des comptes de la victime

Une fois le SIM swap réussi, l'attaquant reçoit tous les OTP et codes d'authentification envoyés par SMS, lui permettant de :

Réinitialiser les mots de passe et accéder aux comptes bancaires, email et réseaux sociaux

Autoriser des transactions frauduleuses

Bloquer le véritable propriétaire hors de ses comptes

Avec le contrôle du numéro de téléphone, l'authentification à deux facteurs (2FA) par SMS devient inutile, donnant aux fraudeurs un contrôle total sur l'identité en ligne de la victime.

Étape 4 : Effacer ses traces

Pour éviter d'être détectés, certains attaquants transfèrent le numéro de retour à la carte SIM d'origine après avoir terminé leur fraude. Cela retarde la découverte et rend plus difficile pour les victimes de remarquer l'attaque jusqu'à ce qu'il soit trop tard.

Pourquoi le SIM Swapping est-il si dangereux ?

Le swap de SIM est l'un des moyens les plus efficaces de contourner les mesures de sécurité basées sur SMS. C'est une méthode privilégiée pour les cybercriminels ciblant :

Des comptes financiers de haute valeur,

Des portefeuilles de cryptomonnaie,

Des systèmes d'entreprise et corporatifs.

Sans mesures supplémentaires de détection de fraude, les entreprises qui comptent uniquement sur les OTP par SMS pour l'authentification pourraient exposer leurs utilisateurs à un risque de sécurité critique, si leur fournisseur d'OTP ne prend pas cette menace au sérieux.

Pourquoi les attaques par SIM Swap augmentent-elles ?

Les attaques par SIM swapping ne sont plus rares, elles sont devenues une menace impactant à la fois les individus et les entreprises. Des personnalités de haut profile ont été victimes de ces escroqueries, et les dommages financiers augmentent rapidement.

Même les leaders de l'industrie technologique ne sont pas à l'abri du swap de SIM. En 2019, le PDG de Twitter à l'époque, Jack Dorsey, a vu son numéro de téléphone détourné lors d'une attaque par swap de SIM. Une fois que les fraudeurs ont pris le contrôle, ils ont utilisé le système de publication par SMS de Twitter pour envoyer des tweets offensants depuis son compte. Selon le New York Times, l'attaque a été rendue possible à cause d'une faiblesse dans l'authentification des opérateurs mobiles, permettant aux mauvais acteurs de contourner les vérifications de sécurité traditionnelles.

Le Centre de plainte pour la criminalité sur Internet (IC3) du FBI a suivi une augmentation spectaculaire des attaques par swap de SIM ces dernières années :

2018-2020 : 320 plaintes déposées, avec 12 millions de dollars de pertes déclarées,

2021 : 1 611 plaintes, totalisant 68 millions de dollars de pertes,

2022 : 2 026 plaintes, avec des pertes ajustées dépassant 72 millions de dollars.

En moyenne, les victimes perdent environ 45 000 dollars par attaque, soulignant l'impact financier sévère des escroqueries par swap de SIM. Ces attaques n'affectent pas seulement les individus, les entreprises qui comptent sur l'authentification par SMS deviennent des cibles privilégiées.

Comment la fraude par SIM swapping affecte-t-elle les entreprises ?

Cette fraude n'impacte pas seulement les individus, elle crée de grands risques de sécurité pour les entreprises. Les attaquants qui obtiennent le contrôle d'un numéro de téléphone peuvent contourner les mesures d'authentification, accéder aux comptes des clients et même infiltrer les systèmes internes.

Les conséquences vont de pertes financières à des dommages à la réputation et des problèmes réglementaires. Voici comment les entreprises sont affectées par la fraude par swap de SIM :

Procédures de sécurité contournées : les entreprises qui comptent sur les OTP SMS ou vocaux pour l'authentification multi-facteur (MFA) sont particulièrement vulnérables. Si un fraudeur prend le contrôle du numéro de téléphone d'un utilisateur, il peut intercepter les OTP et obtenir un accès non autorisé aux comptes, rendant les méthodes d'authentification traditionnelles inefficaces,

Données sensibles des clients compromises : les attaquants utilisent le SIM swapping pour réinitialiser les mots de passe, prendre le contrôle des comptes et voler des données personnelles. Les entreprises manipulant des informations sensibles sur les clients, telles que les fintech, le commerce électronique et les plateformes SaaS, risquent des violations de données, des amendes réglementaires et une perte de confiance des utilisateurs,

Pertes de revenus et de budget : les transactions frauduleuses, les prises de contrôle de comptes et l'augmentation des rétrofacturations impactent directement les résultats d'une entreprise. De plus, le coût de gestion de la fraude - support client, mises à niveau de la sécurité et conséquences juridiques - peut épuiser les ressources opérationnelles,

Atteinte à la réputation de l'entreprise : une attaque par échange de carte SIM qui mène à des violations de comptes clients ou à une fraude financière peut entraîner des retombées médiatiques négatives, une réaction du public et un taux d'attrition des clients. Lorsque les utilisateurs perdent de l'argent à cause d'une sécurité d'authentification faible, ils en blâment souvent la plateforme,

Réseau de l'entreprise infiltré : si un attaquant accède au numéro de téléphone d'un employé, il peut réinitialiser des identifiants liés au travail, contourner les contrôles de sécurité internes et même enfreindre l'infrastructure d'entreprise. Pour les industries à haut risque comme la finance, la santé et la technologie, un seul numéro compromis peut entraîner d'énormes incidents de sécurité.

Prévenir le SIM Swapping ne sert pas seulement la sécurisation d'utilisateurs individuels, c'est protéger l'ensemble de votre écosystème commercial. Sans des mesures d'authentification et des systèmes de détection de fraude plus solides, les entreprises risquent des pertes financières, des violations de données et des dommages à long terme à leur réputation.

Comment détecter vos utilisateurs victimes de SIM Swapping avant de leur envoyer un OTP ?

Si un fraudeur prend le contrôle d'un numéro de téléphone, il peut contourner la sécurité basée sur SMS, réinitialiser les mots de passe et accéder à des comptes sensibles. Alors, comment empêcher cela avant que cela ne se produise ?

La réponse réside dans l'analyse des numéros de téléphone en temps réel. Au lieu de réagir après une attaque, les entreprises peuvent utiliser la détection de SIM swap pour identifier les risques avant que les fraudeurs n'agissent.

Utiliser la détection de SIM swapping en temps réel

Une API de vérification de SIM swap, comme l'API Watch de Prelude, aide les entreprises à détecter et à prévenir la fraude en temps réel. Elle fonctionne en analysant les signaux numériques et l'historique de portabilité des numéros pour repérer une activité inhabituelle qui pourrait indiquer une tentative de swap de SIM.

Voici comment elle renforce votre sécurité :

Détecte les changements de numéros de téléphone suspects : si un numéro a été récemment porté vers une nouvelle carte SIM, le système le signale comme un risque potentiel de fraude avant qu'un OTP ne soit envoyé,

Bloque l'authentification OTP frauduleuse : si un attaquant essaie d'utiliser un numéro volé pour vérifier un compte, l'API peut empêcher la livraison de l'OTP, stoppant l'accès non autorisé,

Améliore l'exactitude de la vérification des utilisateurs : un utilisateur légitime changeant d'appareil ne devrait pas être bloqué, mais un fraudeur tentant un swap de SIM devrait l'être. L'intelligence en temps réel aide les entreprises à faire la différence.

Quand devriez-vous vérifier les risques de SIM swap ?

La fraude par SIM swapping peut se produire à n'importe quelle étape du parcours utilisateur. Pour minimiser les risques, les entreprises devraient vérifier l'intégrité des numéros de téléphone à des moments clés :

Lorsqu'un nouveau compte est créé : empêche les fraudeurs de créer des comptes avec des numéros de téléphone compromis,

Lorsqu'un utilisateur demande un code 2FA : assurez-vous que les OTP sont envoyés au véritable propriétaire du compte, pas à un fraudeur,

Avant des transactions à haut risque : bloquez les transferts de fonds non autorisés ou les modifications aux paramètres sensibles du compte,

Lorsqu'un utilisateur de grande valeur se connecte : les comptes VIP sont des cibles privilégiées pour la fraude. Des vérifications de sécurité supplémentaires sont indispensables,

Lors des appels entrants au service client : vérifiez que l'appelant est le véritable propriétaire du compte avant de traiter des demandes sensibles,

Avant d'envoyer des alertes de sécurité : assurez-vous que les avertissements de fraude et les notifications de réinitialisation de mot de passe atteignent la bonne personne, pas un attaquant.

Les entreprises ne peuvent plus s'appuyer uniquement sur l'authentification par SMS pour protéger les comptes des utilisateurs. En intégrant la détection d'échanges de SIM en temps réel, les entreprises peuvent bloquer de manière proactive les tentatives de fraude avant qu'elles ne causent des dommages, réduisant les pertes financières, protégeant la confiance des utilisateurs et renforçant la sécurité dans son ensemble.

Le SIM swap est une menace de sécurité sérieuse, mettant en danger les comptes des utilisateurs et les opérations commerciales. À mesure que les tactiques de fraude évoluent, s'appuyer uniquement sur l'authentification par SMS n'est plus suffisant. Avec la détection de SIM swapping en temps réel, les entreprises peuvent bloquer les tentatives de fraude avant qu'elles ne se produisent, protégeant à la fois les utilisateurs et les actifs de l'entreprise. Renforcer la sécurité d'authentification n'est pas seulement une option, c'est une nécessité.

Vous voulez sécuriser votre plateforme contre la fraude par swap de SIM ? Essayez Prelude gratuitement ou contactez notre équipe de vente pour trouver la meilleure solution pour votre entreprise.

Auteur

Matias Berny

PDG

Derniers Articles